Szkodliwy kod do lamusa?

21 października 2006, 10:21Intel twierdzi, że dzięki jego nowej technologii wszelkiego rodzaju wirusy, robaki, spyware i inny szkodliwy kod mogą już wkrótce przejść do historii. Mowa tutaj o technice LaGrande, zwanej obecnie Trusted Execution Technology (TXT).

Niemiecki rząd obawia się Windows 8

22 sierpnia 2013, 10:09Dziennik Die Zeit zdobył wewnętrzne dokumenty niemieckiego rządu, w których eksperci ostrzegają, że Windows 8 stwarza zagrożenie. Ich zdaniem w systemie istnieją tylne drzwi, które mogą zostać wykorzystane do szpiegowania lub przejęcia kontroli nad komputerem

Alarm i dym na Międzynarodowej Stacji Kosmicznej

9 września 2021, 12:26W rosyjskim module Międzynarodowej Stacji Kosmicznej rozległ się dźwięk alarmu, a astronauci czuli dym, poinformowały Roskosmos i NASA. W module serwisowym Zwiezda uruchomił się czujnik dymu. Doszło do tego podczas automatycznego ładowania akumulatorów, zdradzili przedstawiciele Roskosmosu.

Media społecznościowe napędzają polaryzację przez swą strukturę, nie algorytmy

13 sierpnia 2025, 08:42Badania Maika Larooija i Pettera Törnberga z Uniwersytetu w Amsterdamie pokazują, że negatywny wpływ na społeczeństwo i polaryzacja w mediach społecznościowych nie wynikają wyłącznie z działania algorytmów, lecz mogą być zakorzenione w samej strukturze i dynamice platform. Nadzieje na to, że media społecznościowe staną się platformami prawdziwej debaty i wymiany poglądów rozwiały się już dawno. Coraz więcej dowodów wskazuje, że w praktyce sprzyjają one wzmacnianiu już posiadanych poglądów, polaryzacji, koncentracji wpływu w rękach wąskiej elity oraz nadreprezentacji głosów skrajnych. Larooij i Törnberg postanowili sprawdzić, czy zmiany w architekturze platform mogą ograniczyć te zjawiska.

Platformy wiertnicze... wspomagają ekosystem?

14 października 2014, 14:06Morskie platformy wydobywcze nie cieszą się dobrą opinią. Wszyscy pamiętamy takie wydarzenia, jak olbrzymi wyciek ropy naftowej w Zatoce Meksykańskiej. Jednak najnowsze badania naukowców z Kalifornii dowodzą, że platformy wiertnicze mogą... przyczyniać się do rozkwitu ekosystemu.

Najbardziej zaawansowana operacja hakerska w historii

17 lutego 2015, 10:45Przed 6 laty grupa znanych naukowców otrzymała pocztą płyty CD z materiałami z konferencji naukowej w Houston, w której wczesniej uczestniczyli. Na płytach, o czym naukowcy nie wiedzieli, znajdował się szkodliwy kod. Wgrali go członkowie zespołu Equation Group, którzy przechwycili płyty w czasie, gdy były one przewożone przez pocztę

Intel odświeży Core 2 Duo

18 października 2006, 09:56Intel upublicznił swoje plany dotyczące procesorów Core 2 Duo. W 2007 roku na rynek trafią odświeżone układy, w których największymi zmianami są podniesienie taktowania szyny systemowej do 1333 megaherców oraz dodanie Trusted Execution Technology.

Udany atak na BitLockera

7 grudnia 2009, 17:40Eksperci z Instytutu Fraunhofera przeprowadzili skuteczny atak na mechanizm BitLocker w Windows. Pozwala on na poznanie kodu legalnego użytkownika nawet wówczas, gdy w komputerze zaimplementowano technologię TPM (Trusted Computing Module).

Z Xboksa na pecety

2 marca 2016, 10:20W ramach strategii o nazwie Universal Windows Platform Microsoft będzie publikował gry dla Xboksa również na pecety. Phil Spencer, odpowiedzialny za rozwój Xboksa, stwierdził: Na początku konsole tworzyły zamknięte środowisko sprzętowe i programowe

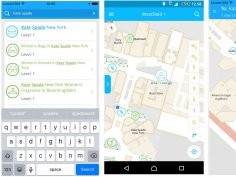

Fińska aplikacja robi karierę w Azji

8 marca 2016, 12:44Fińska firma IndoorAtlas, która opracowała technologię określania pozycji w wewnątrz budynków, rozwija skrzydła w Azji. W 2014 roku przedsiębiorstwo otrzymało dofinansowanie w wysokości 10 milionów USD od Baidu, chińskiego giganta na rynku wyszukiwarek, w roku 2015 podpisało wartą 3 miliony dolarów umowę z koreańskim dostawcą platform do rozwoju handlu elektronicznego SK Platform, a teraz podpisała umowę o współpracy z Yahoo! Japan.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 …